Содержание

Поддельные билеты на поезд в эпоху даркнета и «умных» платежей

В конце прошлого года команда BBC купила билет первого класса из Гастингса в Манчестер и месячный билет из аэропорта Гатвик в Лондон; ничего примечательного в этом, на первый взгляд.

Однако эти билеты не были куплены через веб-сайт, через приложение или лично в кассе. Скорее, они были получены из темной сети — теневой части Интернета, которая процветает, среди прочего, нелегальной торговлей оружием, наркотиками и украденными кредитными картами.

Би-би-си использовала эти «пропуска» до 12 раз, хотя из-за различий в магнитной полосе они не могли пройти через билетные барьеры, и им приходилось просить сотрудников станции пропустить их.

После этого разоблачения группа, продающая билеты, заявила в своем заявлении: «Железнодорожные компании продолжают набивать свои карманы государственными субсидиями, рассматривая работу железнодорожных служб как неудобство.

«Мы хотим, чтобы однажды каждый мог пользоваться доступной государственной услугой. До тех пор мы будем его предоставлять».

До тех пор мы будем его предоставлять».

Эта «общественная услуга» состояла из скидок на проезд: билет первого класса до Манчестера продавался за 111 фунтов стерлингов, а не за 285 фунтов стерлингов, а месячный билет в Гатвик всего за 100 фунтов стерлингов; большая экономия по сравнению с розничной ценой в 308 фунтов стерлингов.

Говоря о качестве билетов, следователь по мошенничеству на железнодорожном транспорте Майк Кибер сказал Би-би-си, что, хотя они прошли первоначальную проверку, «там было что-то, чего там быть не должно».

«Я бы не хотел говорить, что это такое, потому что люди, которые делают это, [могут] изменить это и усложнить нашу жизнь», — добавил он.

Темная сеть и железная дорога

Темная сеть давно беспокоит сотрудников службы безопасности и специалистов по киберпреступности, но эта диверсификация на новые рынки ставит перед железнодорожным сектором нежелательные вопросы.

Общеизвестно и общепризнано, что на железных дорогах имеет место мошенничество. Возьмите один пример из марта 2015 года, когда выяснилось, что мужчина путешествовал первым классом с билетами, которые он распечатал дома. Или случай с банкиром из лондонского Сити, который, согласно сообщениям, приклеил номер на дату истечения срока действия своего абонемента, чтобы продлить его использование и путешествовать бесплатно.

Возьмите один пример из марта 2015 года, когда выяснилось, что мужчина путешествовал первым классом с билетами, которые он распечатал дома. Или случай с банкиром из лондонского Сити, который, согласно сообщениям, приклеил номер на дату истечения срока действия своего абонемента, чтобы продлить его использование и путешествовать бесплатно.

Так что власти вряд ли удивятся, узнав, что люди готовы путешествовать с подделками. Однако появление даркнета меняет правила игры. Андрес Баравалле , , исследователь из Университета Восточного Лондона, вместе со своим коллегой доктором Син Ви Ли потратили годы на изучение розничной торговли в даркнете и недавно обнаружили растущее количество билетов на поезд в продаже.

«Темная сеть постоянно растет, создавая более профессиональных продавцов».

Доктор Ли говорит: «Во время нашего первого просмотра в 2015 году их вообще не было». Их исследование показывает, что по состоянию на 18 января на крупнейшем рынке темной сети был один продавец с 36 транзакциями за 12 месяцев, включая разовые билеты и проездные.

«Это продажа условного депонирования, означающая, что средства хранятся у стороннего поставщика и высвобождаются только в случае получения товара», — объясняет Баравалле, добавляя, что основной валютой является биткойн.

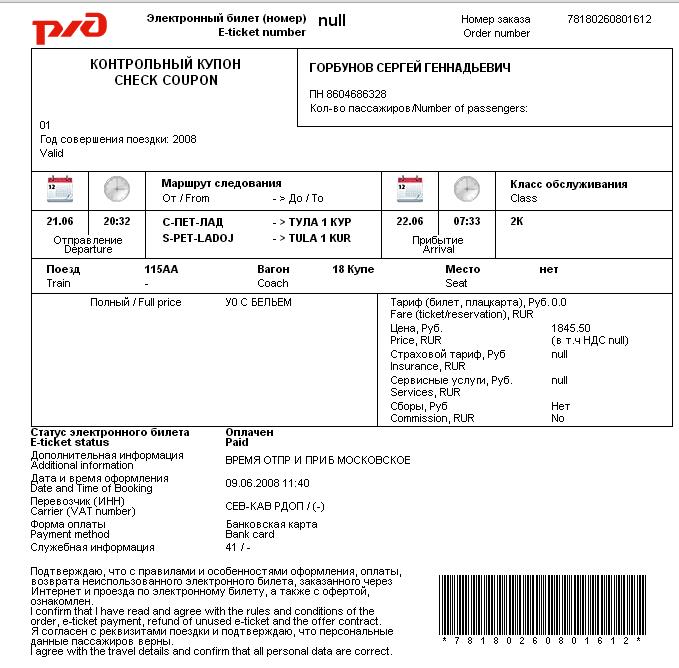

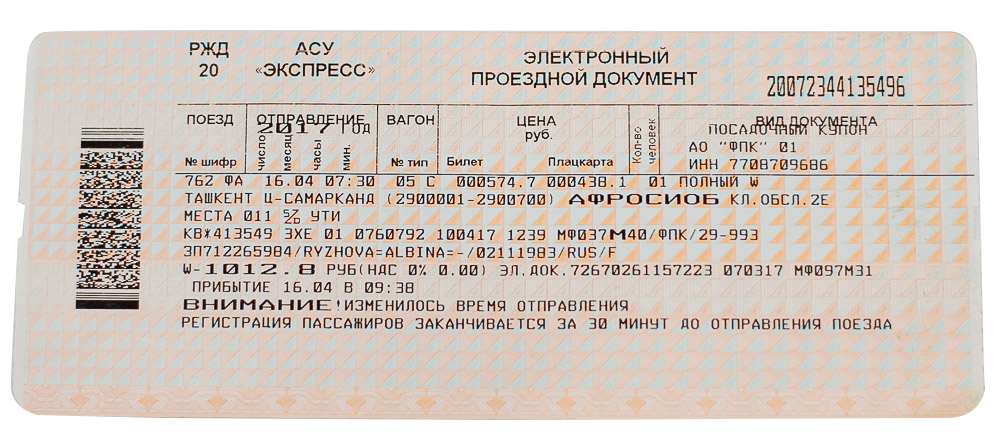

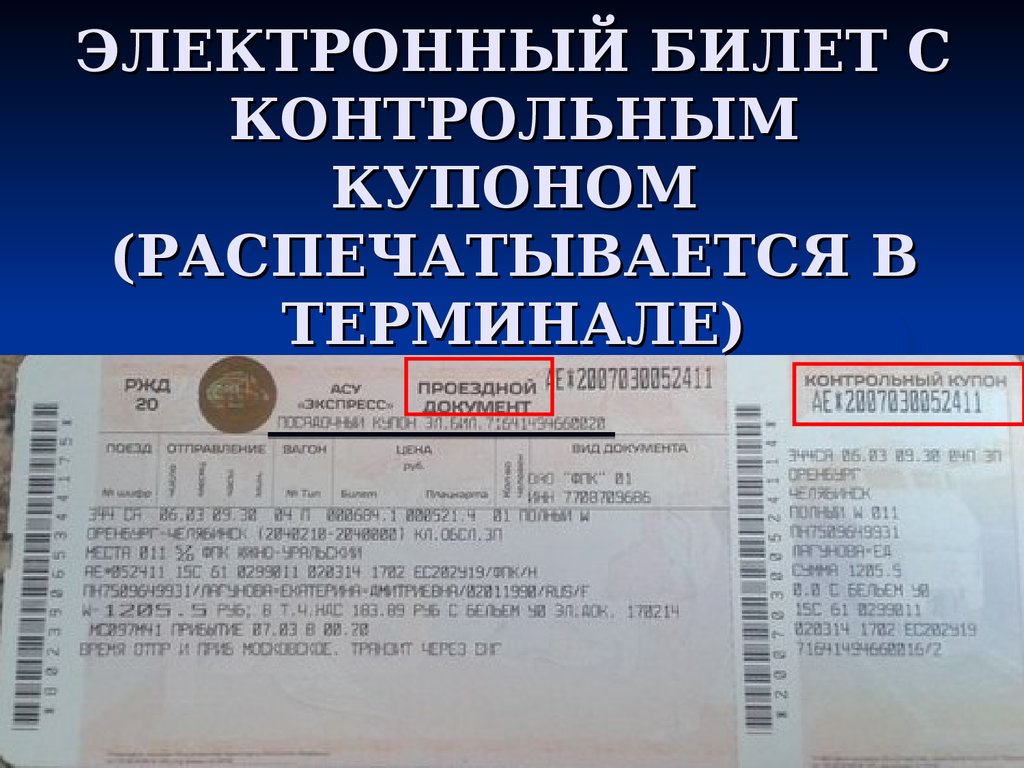

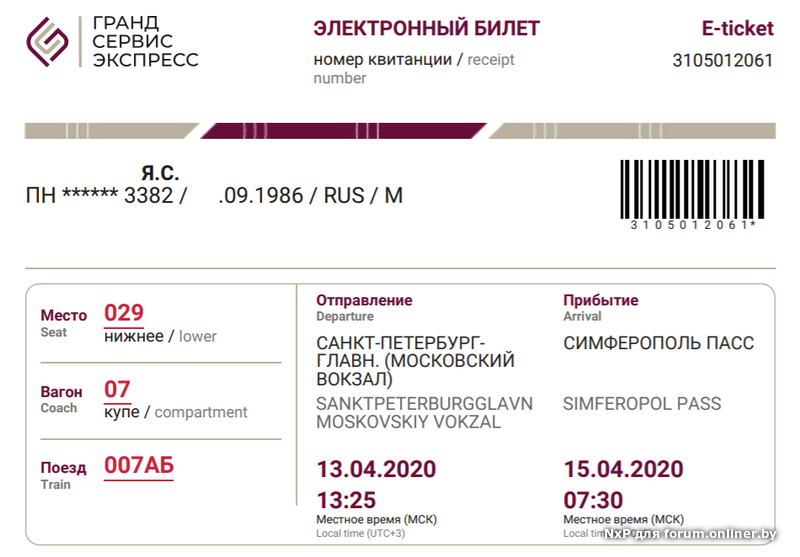

Исследователи добавляют, что даркнет постоянно растет, создавая более профессиональных продавцов; «Все продается», — говорит д-р Ли. Что касается железных дорог, существует мнение, что бумажные билеты являются наиболее уязвимыми. Но насколько распространено мошенничество?

Борьба с уклонением от оплаты проезда

«Уклоняющиеся от платы за проезд лишают железную дорогу около 200 миллионов фунтов стерлингов каждый год», — говорит представитель Rail Delivery Group, которая представляет железнодорожные операторы. «Хранение поддельного билета является уголовным преступлением и грозит крупным штрафом или тюремным заключением.

«Железнодорожные компании тесно сотрудничают с Британской транспортной полицией (BTP) в борьбе с мошенничеством и его расследовании, а операторы принимают ряд мер, чтобы убедиться, что клиенты покупают и используют правильные билеты. Персонал проводит регулярные проверки в поездах и на станциях, на многих станциях установлены автоматические билетные барьеры».

Персонал проводит регулярные проверки в поездах и на станциях, на многих станциях установлены автоматические билетные барьеры».

На просьбу прокомментировать ситуацию в Министерстве транспорта ответили в кратком заявлении: «Мошенничество с билетами на поезд является незаконным. Людей, пойманных с поддельными билетами, могут посадить в тюрьму».

Что касается BTP, детектив-инспектор Джереми Бэнкс из отдела по борьбе с киберпреступностью говорит, что они «знают, что преступники используют темную сеть, чтобы использовать железнодорожные компании, мошеннически продавая билеты», добавляя, что «[наше] киберпреступление Подразделение тесно сотрудничает с железнодорожной отраслью, а также с полицией на национальном уровне».

По мере роста числа онлайн и мобильных билетов растет и значение киберподразделений. Однако Саймон Гудейл, директор по развитию бизнеса Tixserve, критически относится к некоторым предлагаемым мобильным приложениям.

«Что уже произошло с переходом на мобильные устройства?» он спросил. «Ну, они взяли существующий мир бумажных билетов — штрих-код — и поместили его в приложение. Они могут быть очень простыми». С другой стороны, продолжает он, мошенничество и темная сеть становятся все более и более изощренными.

«Ну, они взяли существующий мир бумажных билетов — штрих-код — и поместили его в приложение. Они могут быть очень простыми». С другой стороны, продолжает он, мошенничество и темная сеть становятся все более и более изощренными.

«Потребительский спрос… все на мобильных устройствах, поэтому люди разрабатывают мобильные решения, но это открывает более широкую область для мошенников», — говорит Гудейл. «Чем больше технологий растет, тем больше точек компромисса тоже растет».

Tixserve, которая доставляет безопасные цифровые билеты клиентам от имени продавцов билетов, потратила два с половиной года на разработку новой технологии для борьбы с мошенничеством. Однако по состоянию на конец 2016 года Tixserve не работает активно ни с одним железнодорожным оператором, хотя Гудейл подчеркивает, что компания усердно работает над тем, чтобы это изменить.

Гудейл описывает технологию, изначально разработанную для живых мероприятий, прежде чем компания решила попробовать свои силы в сфере транспорта, как «кошелек», в котором хранится билет.

«Сам билет имеет ряд встроенных функций безопасности, например, геозону, поэтому билет может стать «живым» только по времени или в пределах определенного радиуса [до станции], скажем, 100 м», он добавляет. Традиционная продажа билетов, продолжает Гудейл, может быть легко воспроизведена «с высоким качеством, [но] мы считаем, что у нас есть набор функций безопасности, которые позволят в некоторой степени решить проблемы, допускающие мошенничество».

По сути, Гудейл и его коллеги пытались создать нечто, способное отслеживать билет с момента его создания до точки использования. На некоторых уровнях это похоже на то, как работают карты Oyster и бесконтактные платежи.

Безопасность на уровне банков для железной дороги

С момента запуска в 2003 году Oyster изменил то, как люди передвигаются по Лондону. Это устранило необходимость покупать бумажные билеты, вместо этого предоставив пассажирам возможность постоянно пополнять одну карту.

«Часть мотива [для Oyster] была связана с тарифной политикой», — объясняет Майк Такетт, руководитель отдела трансформации Transport for London (TfL). «Но в то время мы знали, что безопасность билетов с магнитной полосой [бумаги], честно говоря, была крайне низкой. Криптография, которую вы получаете на карте Oyster, находится на другом уровне».

«Но в то время мы знали, что безопасность билетов с магнитной полосой [бумаги], честно говоря, была крайне низкой. Криптография, которую вы получаете на карте Oyster, находится на другом уровне».

Тем не менее, карты Oyster были клонированы. В 2008 году исследователи из Голландии обнаружили сбой в системе, из-за которого они смогли использовать устройство чтения карт для сбора криптографических данных, хранящихся на карте. Отвечая на вопрос об ответе TfL, Такетт настаивает на том, что были внесены улучшения: «С 2010 года мы обновили технологию, лежащую в основе карты, тогда как те, которые были скомпрометированы, использовали более старую систему».

«Бумажные билеты — очевидный выбор для клонирования».

Также существует тот факт, что TfL через мониторинг бэк-офиса может видеть, используется ли клонированная карта. «Как только наши системы обнаружат, что используются две карты с одним и тем же номером, мы можем закрыть их», — говорит Малкольм Вулстон, менеджер по платежным операциям в TfL. «Что касается Oyster, я знаю каждый номер карты и время, когда они входили или выходили. Это не выгодное мошенничество, поэтому оно не получило широкого распространения».

«Что касается Oyster, я знаю каждый номер карты и время, когда они входили или выходили. Это не выгодное мошенничество, поэтому оно не получило широкого распространения».

Что касается бесконтактных платежей, TfL действует как любой другой мерчант при приеме банковских карт. «По сути… [вы] используете высокий уровень безопасности, которого требует платежная индустрия», — заявляет Такетт.

Но доступны ли карты Oyster в даркнете? Нет никаких исследований, чтобы предположить, что это так, хотя Вулстон считает, что «проблема не в продаже карты», потому что «если кто-то продает карты в даркнете… в некотором смысле это нормально. Но как только вы положите на него продукт [деньги], наши системы это увидят».

Он добавляет: «Бумажные билеты — это очевидный продукт для клонирования и подделки, [поскольку] единственный способ найти их — это если это плохая копия и ее увидит персонал. С Oyster система сделает это за вас».

Возникает вопрос, связано ли появление темной паутины в качестве нового рынка железнодорожных билетов с разочарованием в связи с более высокими ценами или просто с возможностями, создаваемыми постоянно растущей сетью сомнительных «бизнесменов», которые используют захолустье Интернета. чтобы скрыть их незаконность.

чтобы скрыть их незаконность.

Шестерых поймали за 28 крор рупий при бронировании электронных билетов между штатами | Новости Мумбаи

МУМБАЙ: Рекламодатели, участвующие в многомиллионном рэкете по бронированию железнодорожных билетов, похоже, черпали вдохновение в пандемии. Программное обеспечение под названием «Covid-X» использовалось для незаконного бронирования билетов таткаль в течение нескольких секунд, в обход проверки безопасности на

Веб-сайт IRCTC

. В ходе операции, продолжавшейся четыре месяца, Силы защиты железных дорог WR (RPF) схватили шесть человек из трех штатов и вернули билеты и имущество на сумму 28 крор рупий.

Обвиняемые, двое из которых из Мумбаи, действовали в корпоративной иерархии, состоящей из суперадминистраторов, продавцов лидов и пользователей.

Используя нелегальное программное обеспечение, рекламщики могут предварительно заполнить информацию о бронировании. Различные программы полностью автоматизированы и обходят не только проверки безопасности, такие как «Captcha», но и процесс отправки OTP на веб-сайте IRCTC.

Различные программы полностью автоматизированы и обходят не только проверки безопасности, такие как «Captcha», но и процесс отправки OTP на веб-сайте IRCTC.

Техническое расследование впервые привело РПФ к 35-летнему мужчине из Раджкота, Манан Вагела, в мае. Работал в местном магазине,

Waghela

, подрабатывал агентом по бронированию. На его ноутбуке была обнаружена программа Covid-X. Вагела сообщил офицерам, что он приобрел программное обеспечение у Kanhaiya

Giri

из Мумбаи через приложение Telegram. Команда РПФ подобрала Гири (24 года), который работал кредитным агентом в Мумбаи. Гири был «ведущим продавцом» программного обеспечения.

После разработки нелегальной программы она переходит к суперадминистратору. Затем он продается администраторам, затем группе ведущих продавцов, затем большей группе субпродавцов и, на самом низком уровне, тысячам пользователей, которые участвуют в фактическом бронировании билетов. «Программное обеспечение продается в Интернете по цене от 2000 до 3500 рупий», — сказал инспектор Амарджьоти Четиа, Rajkot RPF.

«Программное обеспечение продается в Интернете по цене от 2000 до 3500 рупий», — сказал инспектор Амарджьоти Четиа, Rajkot RPF.

Чтобы забронировать билет на сайте IRCTC, необходим идентификатор пользователя. Рекламодателям удалось получить доступ к «одноразовым» мобильным номерам, что, по сути, означает, что их можно использовать только один раз для создания одноразового пароля. Поддельный идентификатор пользователя создается с использованием одноразовых мобильных номеров и адресов электронной почты. Существует ограничение на интернет-протоколы (IP) для бронирования билетов на веб-сайте IRCTC, но рекламщики нарушают и это.

Команде РПФ удалось поймать «администратора программного обеспечения» Абхишека Шарму (22 года), разносчика HSC, который работает в магазине одежды в Вапи, Гуджарат. В августе команда РПФ задержала трех человек, которые использовали поддельные идентификаторы пользователей для бронирования билетов: Аман Шарма из Мумбаи, Вирендра

Гупта

из Гуджарата и Абхишек

Тивари

из UP.